Zaczęło się całkiem niewinnie. Jeden z hakerów postanowił sprawdzić, czy da się sterować jego inteligentnym odkurzaczem… padem od PlayStation. Bo czemu nie? Żeby to zrobić, rozłożył na czynniki pierwsze sposób, w jaki roboty komunikują się z chmurą DJI. I tu zabawa szybko zamieniła się w coś znacznie poważniejszego.

W trakcie testów odkrył, że token dostępowy wygenerowany dla jego odkurzacza… działa również dla tysięcy innych urządzeń na całym świecie. Bez większego wysiłku mógł zdalnie:

- sterować odkurzaczami w ponad 24 krajach,

- podglądać obraz z ich kamer,

- słuchać dźwięku z mikrofonów (testy – jak zapewnia – robił na koledze),

- przeglądać mapy mieszkań i plany sprzątania.

Skala? Ponad 6000 odkurzaczy. Na deser haker stworzył nawet własną aplikację, która pozwalała namierzać i kontrolować dowolnego robota DJI Romo na świecie. Tak po prostu.

Gdzie był problem z robotami sprzątającymi DJI?

Od strony technicznej wszystko wskazuje na kompletnie niezabezpieczony serwer MQTT, który pośredniczył w komunikacji między chmurą a odkurzaczami. Atakujący mógł wysyłać odpowiednie komunikaty do serwera, a ten grzecznie przekazywał je do wybranych (albo wszystkich) robotów.

Co ciekawe, same odkurzacze nie były bezpośrednio wystawione do Internetu – łączyły się wychodząco z serwerem. To właśnie ten centralny punkt okazał się najsłabszym ogniwem całego systemu.

Reakcja producenta

Na plus trzeba zaliczyć fakt, że przedsiębiorstwo załatało podatność. Na minus – że potrzebne były do tego… dwie iteracje poprawek. Dopiero za drugim razem udało się zamknąć temat na dobre.

Cała historia to kolejny sygnał ostrzegawczy: inteligentny dom to nie tylko wygoda, ale też realne ryzyko. Bo jeśli ktoś może zajrzeć przez kamerę w twoim odkurzaczu, to problem przestaje być „techniczny”, a zaczyna być bardzo osobisty.

Źródło tej wiadomości: Sekurak.

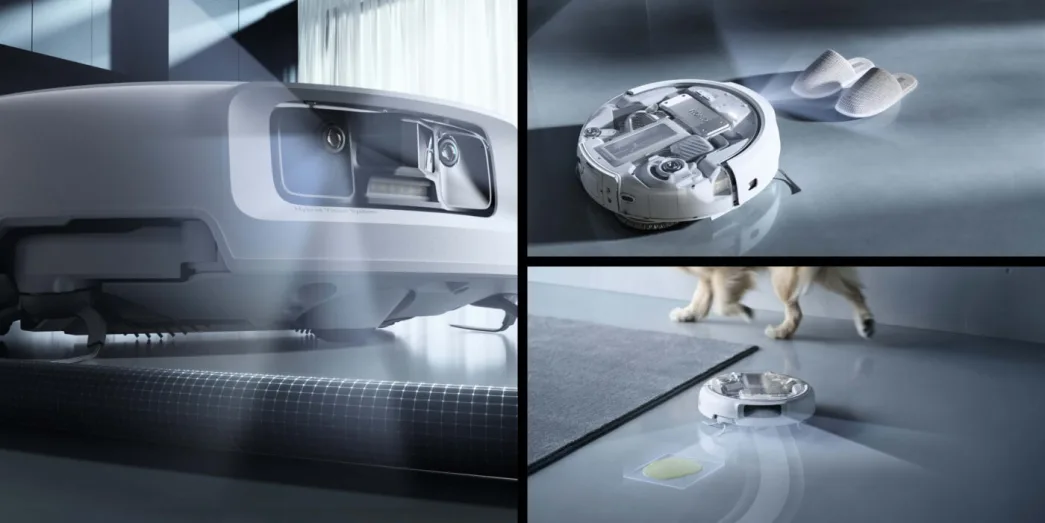

Przy okazji zobacz robot sprzątający DJI Romo P w Media Expert. Sprawdź również czy warto kupić MOVA P50 Pro Ultra.